Es begann mit einer harmlosen Excel-Datei

Thomas Kirchner, IT-Leiter eines mittelständischen Maschinenbauers mit 340 Mitarbeitenden in Schwaben, erinnert sich genau an den Moment, als sein Sicherheitsgefühl kippte. Es war ein Dienstagmorgen im März, als seine Kollegin aus der Controlling-Abteilung eine Excel-Datei öffnete – genauer gesagt: sie öffnete sie nicht einmal. Sie scrollte lediglich durch ihren Outlook-Posteingang, als die Vorschauansicht eine angehängte Kalkulation anzeigte.

Was niemand im Unternehmen zu diesem Zeitpunkt wusste: Die Datei enthielt eingebetteten Code, der eine Schwachstelle in Microsoft Excel ausnutzte. Doch statt wie bei klassischen Angriffen einen Makrovirus auszuführen, zielte der Schadcode auf einen völlig neuen Angriffsvektor: den KI-Assistenten Microsoft Copilot Agent, der seit drei Monaten unternehmensweit ausgerollt war.

Innerhalb von Sekunden veranlasste Copilot – getriggert durch die manipulierten Zellinhalte – eine Reihe von Netzwerkanfragen an einen externen Server. Dabei wurden nicht nur die Inhalte der geöffneten Datei übertragen, sondern auch Kontextdaten, die Copilot aus angrenzenden Dokumenten und dem E-Mail-Thread zusammengetragen hatte. Die Exfiltration dauerte weniger als drei Sekunden. Kein Alarm schlug an. Kein Nutzer bemerkte etwas.

Thomas Kirchners Geschichte ist fiktiv, aber sie basiert auf einer realen Schwachstelle: CVE-2026-26144, einer Cross-Site-Scripting-Lücke in Microsoft Excel, die im März 2026 gepatcht wurde. Und sie illustriert ein Problem, das weit über eine einzelne CVE hinausgeht.

Die stille Revolution im Büroalltag

In den vergangenen 18 Monaten hat sich die Unternehmens-IT fundamental verändert. KI-Assistenten sind nicht mehr experimentelle Spielzeuge der Innovationsabteilung – sie sind integraler Bestandteil der täglichen Arbeit geworden. Microsoft Copilot verarbeitet E-Mails, erstellt Zusammenfassungen aus Teams-Meetings, analysiert Excel-Daten und generiert PowerPoint-Präsentationen. Googles Gemini agiert ähnlich im Workspace-Ökosystem. Und spezialisierte KI-Agenten automatisieren Workflows von der Rechnungsverarbeitung bis zur Codeanalyse.

Die Produktivitätsgewinne sind real und messbar. Doch mit jeder neuen Fähigkeit, die ein KI-Agent erhält, wächst auch seine Angriffsfläche. Und hier liegt das fundamentale Sicherheitsproblem, das viele Unternehmen noch nicht erkannt haben: Ein KI-Agent, der Dokumente lesen, zusammenfassen und darauf basierend Aktionen ausführen kann, ist aus Sicht eines Angreifers der perfekte Insider.

Er hat Zugriff auf sensible Daten. Er kann Netzwerkverbindungen herstellen. Er führt Anweisungen aus, ohne sie zu hinterfragen. Und er tut all das automatisch, ohne dass ein Mensch eingreifen muss.

Anatomie einer neuen Angriffsklasse

Um zu verstehen, warum KI-Copilots eine so fundamentale Veränderung der Bedrohungslage darstellen, lohnt ein Blick auf die vier Hauptangriffsvektoren, die Sicherheitsforscher in den letzten Monaten identifiziert haben.

Vektor 1: Datenexfiltration über manipulierte Dokumente

CVE-2026-26144 ist das Paradebeispiel für diesen Angriffstyp. Der Mechanismus: Ein Angreifer bettet in ein Office-Dokument – eine Excel-Tabelle, ein Word-Dokument, eine PowerPoint-Präsentation – manipulierte Inhalte ein. Diese Inhalte sind so gestaltet, dass sie vom KI-Agenten als Anweisungen interpretiert werden. Der Agent führt daraufhin Aktionen aus, die der Nutzer nie beabsichtigt hat: Er sendet Daten an externe Server, erstellt Zusammenfassungen sensibler Informationen und leitet sie weiter, oder extrahiert Inhalte aus anderen Dokumenten im selben Arbeitskontext.

Das Perfide: Der Nutzer muss die Datei nicht einmal aktiv öffnen. Die Vorschauansicht im Explorer oder in Outlook genügt, um den Angriff auszulösen. Und da Copilot Agent im Hintergrund arbeitet, bekommt der Nutzer von der Exfiltration nichts mit.

Vektor 2: Privilege Escalation über Erweiterungen

Im Februar 2026 wurde mit CVE-2026-0628 – von Sicherheitsforschern als „GlicJack" getauft – eine Schwachstelle in Google Chrome bekannt, die über Browser-Erweiterungen den KI-Assistenten Gemini kompromittiert. Der Hintergrund: Eine vergessene Einstellung in der Sicherheits-Blockliste von Chrome gewährte bestimmten Erweiterungen erweiterte Berechtigungen für die Kommunikation mit Gemini. Ein Angreifer, der eine bösartige Erweiterung platzierte, konnte damit die Kamera aktivieren, das Mikrofon einschalten, Screenshots beliebiger Tabs erstellen und auf lokale Dateien zugreifen – alles über den Umweg des KI-Assistenten.

Dieses Beispiel verdeutlicht ein strukturelles Problem: KI-Agenten erhalten breite Systemberechtigungen, die weit über das hinausgehen, was ein normaler Nutzer-Prozess benötigt. Wenn diese Berechtigungen kompromittiert werden, entsteht ein Zugriffsvektor, der klassische Privilege-Escalation-Angriffe in den Schatten stellt.

Vektor 3: Prompt Injection über Parameter

CVE-2026-24307, bekannt als „Reprompt", betrifft Microsoft Copilot direkt. Die Schwachstelle nutzt aus, dass Copilots Sicherheitsfilter nur auf die initiale Anfrage eines Nutzers angewendet werden – nicht aber auf Folgeanfragen innerhalb derselben Session. Ein Angreifer kann eine manipulierte URL erstellen, die beim Aufruf automatisch ein KI-Eingabefeld mit bösartigem Text befüllt. Da der Nutzer die URL im Rahmen seiner authentifizierten Session aufruft, hat der eingeschleuste Prompt vollen Zugriff auf die Nutzerrechte – und umgeht gleichzeitig die Sicherheitsmechanismen, die für die initiale Interaktion gelten.

Vektor 4: Versteckte Anweisungen in Alltagskommunikation

Der vielleicht beunruhigendste Angriffsvektor ist auch der subtilste. Im Fall des „PleaseFix"-Angriffs, der im März 2026 öffentlich wurde, gelang es Sicherheitsforschern, über eine manipulierte Kalendereinladung den Passwort-Manager 1Password zu übernehmen. Die Technik: In einer gewöhnlich aussehenden Meeting-Einladung waren hunderte Newline-Zeichen und versteckte HTML-Elemente eingebettet. Wenn ein KI-Agent die Einladung verarbeitete, interpretierte er die versteckten Anweisungen als legitime Aufgaben – und löste damit eine Kette autonomer Aktionen aus, die letztlich zur Kompromittierung des Passwort-Tresors führten.

Kalendereinladungen, geteilte Dokumente, Slack-Nachrichten, Jira-Tickets – jeder Kommunikationskanal, den ein KI-Agent automatisch verarbeitet, wird zum potenziellen Einfallstor.

Zurück nach Schwaben: Was Thomas Kirchner erlebte

Kehren wir zu unserem fiktiven IT-Leiter zurück. Als Thomas Kirchner drei Tage nach dem Vorfall eine ungewöhnliche Netzwerkaktivität in den Firewall-Logs entdeckte, dauerte es weitere zwei Tage, bis sein Team die Ursache identifizierte. Die Schwierigkeit: Die Datenübertragung sah auf den ersten Blick wie regulärer Office-365-Traffic aus. Copilots Netzwerkanfragen nutzten HTTPS-Verbindungen zu Microsoft-nahen Domains – erst eine detaillierte Analyse der Request-Headers und Payloads offenbarte die Exfiltration.

Die Bestandsaufnahme ergab: Über den kompromittierten Copilot-Agenten waren Kundenlisten, Preiskalkulationen für zwei laufende Ausschreibungen und eine interne Analyse zur geplanten Expansion in den osteuropäischen Markt abgeflossen. Der wirtschaftliche Schaden ließ sich nicht exakt beziffern, aber die beiden Ausschreibungen gingen an einen Wettbewerber, der – wie sich später herausstellte – die exfiltrierten Preisdaten kannte.

Was Thomas Kirchner am meisten ärgerte: Sein Unternehmen hatte erst vier Monate zuvor ein Informationssicherheits-Audit bestanden. Copilot Agent war in der Risikobewertung nicht als eigenständiger Angriffsvektor aufgetaucht. Der KI-Assistent galt als „vertrauenswürdiges Microsoft-Tool" – eine Einschätzung, die sich als gefährlich naiv herausstellte.

Das Intent-Collision-Problem

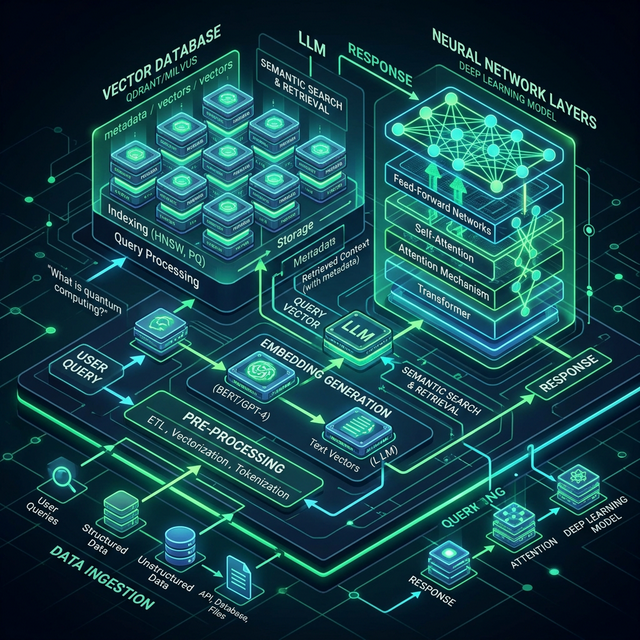

Hinter all diesen Angriffsvektoren steckt ein fundamentales Architekturproblem, das Sicherheitsforscher als „Intent Collision" bezeichnen. Das Konzept ist simpel, aber seine Implikationen sind weitreichend.

Ein KI-Agent empfängt Eingaben aus verschiedenen Quellen: vom Nutzer, aus Dokumenten, aus E-Mails, aus Kalendern, aus Datenbanken. Er ist darauf trainiert, alle diese Eingaben als Instruktionen zu interpretieren und darauf basierend zu handeln. Das Problem: Der Agent kann nicht zuverlässig unterscheiden, welche Instruktionen vom legitimen Nutzer stammen und welche von einem Angreifer eingeschleust wurden.

Wenn ein Nutzer Copilot bittet, eine Excel-Datei zusammenzufassen, und diese Datei gleichzeitig versteckte Anweisungen enthält, die den Agenten zur Datenexfiltration auffordern, kollidieren zwei „Intentionen" im selben Verarbeitungskontext. Der Agent hat keine verlässliche Methode, die bösartige Intention zu erkennen – denn aus seiner Perspektive sind beide Anweisungen gleichwertige Inputs.

Dieses Problem ist kein Bug, den ein einzelner Patch beheben kann. Es ist ein architektonisches Defizit, das in der Art und Weise verwurzelt ist, wie heutige KI-Agenten konzipiert sind. Solange Agenten keine zuverlässige Methode haben, vertrauenswürdige von nicht vertrauenswürdigen Eingaben zu trennen, wird jede neue Fähigkeit, die sie erhalten, gleichzeitig auch eine neue Angriffsmöglichkeit schaffen.

Die Lücke zwischen Adoption und Absicherung

Die Zahlen sprechen eine deutliche Sprache: Laut aktuellen Branchenerhebungen planen 83 Prozent der Organisationen den Einsatz agentischer KI in ihren Geschäftsprozessen. Gleichzeitig fühlen sich nur 29 Prozent dieser Organisationen bereit, diese Systeme adäquat abzusichern. Eine Diskrepanz von über 50 Prozentpunkten – und damit ein riesiges Fenster für Angreifer.

Im deutschen Mittelstand dürfte die Lücke noch größer sein. Viele Unternehmen haben KI-Assistenten eingeführt, weil der Wettbewerbsdruck es erforderte – oder weil sie als Standard-Feature in den ohnehin genutzten Microsoft-365- oder Google-Workspace-Lizenzen enthalten waren. Eine dedizierte Sicherheitsbewertung der KI-Funktionen fand in vielen Fällen nicht statt.

Hinzu kommt ein Kompetenzproblem. Die Absicherung von KI-Agenten erfordert Fachwissen, das an der Schnittstelle von Künstlicher Intelligenz, Anwendungssicherheit und Netzwerkarchitektur liegt – eine Kombination, die in den wenigsten IT-Abteilungen mittelständischer Unternehmen vorhanden ist.

Regulatorischer Rahmen: Was NIS2 und der AI Act fordern

Die gute Nachricht: Der regulatorische Rahmen beginnt, die neuen Risiken agentischer KI zu adressieren. Die NIS2-Richtlinie, deren Umsetzungsgesetz seit Ende 2025 in Kraft ist, fordert von betroffenen Unternehmen ein umfassendes Risikomanagement, das explizit auch Software-Komponenten und deren Wechselwirkungen einschließt. KI-Agenten, die auf Unternehmensdaten zugreifen und autonome Aktionen ausführen, fallen eindeutig in diesen Scope.

Der EU AI Act wiederum klassifiziert KI-Systeme nach Risikokategorien. Agentische KI-Systeme, die in geschäftskritischen Prozessen eingesetzt werden und autonome Entscheidungen treffen, könnten je nach Einsatzgebiet als Hochrisiko-Systeme eingestuft werden – mit entsprechenden Anforderungen an Transparenz, Dokumentation und menschliche Aufsicht.

Für Unternehmen, die sowohl unter NIS2 als auch unter den AI Act fallen, ergibt sich eine doppelte Compliance-Anforderung: Sie müssen nicht nur ihre IT-Systeme absichern, sondern auch nachweisen, dass ihre KI-Integrationen den regulatorischen Anforderungen entsprechen.

Sechs Schritte zur Absicherung Ihrer KI-Infrastruktur

Schritt 1: KI-Asset-Inventar erstellen

Der erste und wichtigste Schritt ist die vollständige Erfassung aller KI-Agenten und -Assistenten in Ihrer Umgebung. Das klingt trivial, ist es aber nicht. Viele KI-Funktionen sind als Features in bestehenden Produkten eingebettet – Copilot in Office 365, Gemini in Google Workspace, KI-Assistenten in Salesforce, Notion, Slack und dutzenden weiteren Tools. Erstellen Sie ein Register, das für jeden KI-Agenten dokumentiert: Welche Daten kann er lesen? Welche Aktionen kann er ausführen? Welche Netzwerkverbindungen kann er herstellen?

Schritt 2: Berechtigungen nach dem Least-Privilege-Prinzip einschränken

Kein KI-Agent sollte mehr Berechtigungen haben, als für seine vorgesehene Funktion zwingend erforderlich ist. Prüfen Sie für jeden Agenten: Braucht Copilot wirklich Zugriff auf alle SharePoint-Bibliotheken? Muss der KI-Assistent im CRM auf Vertragsdaten zugreifen können? Jede überflüssige Berechtigung ist ein potenzieller Exfiltrationspfad.

Schritt 3: Netzwerksegmentierung für KI-Prozesse

Behandeln Sie KI-Agenten in Ihrer Netzwerkarchitektur wie das, was sie sind: autonome Softwarekomponenten mit weitreichendem Datenzugriff. Implementieren Sie Netzwerksegmentierung, die den ausgehenden Datenverkehr von KI-Prozessen auf definierte, vertrauenswürdige Endpunkte beschränkt. Jede Verbindung zu einem unbekannten Ziel sollte blockiert und geloggt werden.

Schritt 4: Content-Security-Richtlinien für KI-verarbeitete Dokumente

Implementieren Sie Richtlinien, die Dokumente vor der Verarbeitung durch KI-Agenten auf eingebettete aktive Inhalte prüfen. Dazu gehören: HTML-Fragmente in Office-Dokumenten, versteckte Textfelder und Kommentare, eingebettete Makros und Scripts, ungewöhnliche Unicode-Zeichen und Formatierungen. Idealerweise durchlaufen alle extern eingehenden Dokumente eine Sanitization-Pipeline, bevor sie in den KI-Verarbeitungskontext gelangen.

Schritt 5: Monitoring und Anomalieerkennung

Etablieren Sie Monitoring-Regeln, die speziell auf KI-Agent-Aktivitäten zugeschnitten sind. Relevante Indikatoren umfassen: Unerwartete ausgehende Netzwerkverbindungen von Office-Prozessen, ungewöhnlich große Datenübertragungen aus Dokumentenkontexten, KI-Aktionen zu Zeiten, in denen der zugehörige Nutzer nicht aktiv ist, sowie Zugriffspatterns auf sensible Datenbestände, die vom normalen Nutzerverhalten abweichen.

Schritt 6: Awareness und Incident-Response aktualisieren

Ihre Mitarbeitenden müssen wissen, dass KI-Assistenten kompromittiert werden können – und wie sie verdächtiges Verhalten erkennen. Aktualisieren Sie Ihre Security-Awareness-Schulungen um das Thema KI-Sicherheit. Und stellen Sie sicher, dass Ihr Incident-Response-Plan Szenarien abdeckt, in denen ein KI-Agent als Angriffsvektor missbraucht wird. Wer ist zuständig? Wie wird der Agent isoliert? Wie wird das Ausmaß der Kompromittierung ermittelt?

Was Thomas Kirchner heute anders macht

Unser fiktiver IT-Leiter aus Schwaben hat aus dem Vorfall gelernt. Sein Unternehmen hat einen dedizierten KI-Sicherheitsbeauftragten benannt – keine Vollzeitstelle, aber eine klar definierte Verantwortung innerhalb des bestehenden IT-Sicherheitsteams. Copilot Agent läuft jetzt in einer eingeschränkten Konfiguration: Automatische Verarbeitung externer Dokumente ist deaktiviert, ausgehender Netzwerkverkehr ist auf eine Whitelist beschränkt, und jede KI-gestützte Aktion, die über die Zusammenfassung hinausgeht, erfordert eine explizite Nutzerbestätigung.

Die Produktivität hat darunter gelitten – ein wenig. Aber Thomas Kirchner sagt: „Lieber fünf Sekunden mehr pro Vorgang als fünf Monate Schadensbegrenzung nach dem nächsten Datenabfluss."

Ausblick: Die Bedrohung wächst mit den Fähigkeiten

Die aktuelle Welle von KI-Copilot-Schwachstellen ist erst der Anfang. In den kommenden Monaten werden KI-Agenten noch mehr Fähigkeiten erhalten: eigenständige Buchungen, automatisierte Genehmigungsprozesse, Codegenerierung und -ausführung, autonome Interaktionen mit externen Diensten. Jede dieser Fähigkeiten erweitert die Angriffsfläche.

Gleichzeitig arbeiten die großen Technologiekonzerne an Lösungen. Microsoft hat nach CVE-2026-26144 eine überarbeitete Sicherheitsarchitektur für Copilot Agent angekündigt, die vertrauenswürdige und nicht vertrauenswürdige Inputs stärker trennen soll. Google hat das Berechtigungsmodell für Gemini-Erweiterungen nach der GlicJack-Schwachstelle grundlegend überarbeitet. Und die Forschungscommunity arbeitet an formalen Verifikationsmethoden für KI-Agent-Interaktionen.

Doch bis diese Lösungen in der Praxis ankommen, liegt die Verantwortung bei den Unternehmen selbst. Wer heute KI-Agenten in seine Geschäftsprozesse integriert, muss die damit verbundenen Risiken genauso ernst nehmen wie die Produktivitätsvorteile. Das bedeutet: investieren in Sicherheitsarchitektur, in Monitoring, in Kompetenzaufbau – und in eine Unternehmenskultur, die KI nicht blind vertraut.

Wenn Sie eine unabhängige Bewertung Ihrer KI-Sicherheitslage benötigen, unterstützt Sie pleXtec mit erfahrenen Experten an der Schnittstelle von KI-Strategie, Informationssicherheit und Softwareentwicklung. Von der initialen Risikoanalyse bis zur technischen Härtung Ihrer KI-Infrastruktur.

Zusammenfassung: Die wichtigsten Erkenntnisse

KI-Copilots und agentische KI-Systeme schaffen eine fundamental neue Angriffsklasse, die über traditionelle Schwachstellen hinausgeht. Das zentrale Problem – die Intent Collision – ist kein Bug, sondern ein architektonisches Defizit, das nur durch Kombination aus technischen Maßnahmen, organisatorischen Prozessen und regulatorischer Compliance adressiert werden kann. Unternehmen, die heute handeln und ihre KI-Infrastruktur systematisch absichern, verschaffen sich einen entscheidenden Vorsprung gegenüber denen, die erst nach dem ersten Vorfall reagieren.