Andreas Kessler hat keine guten Nachrichten für seinen Geschäftsführer. Es ist Samstag, 9. Mai 2026, kurz vor neun Uhr morgens, als der IT-Leiter der fiktiven Heinrich Werkzeugbau GmbH – 280 Mitarbeitende, dritte Generation, Sondermaschinenbau für die Verpackungsindustrie – im Home-Office vor seinem Laptop sitzt und die Mail des Sentry-Sicherheitsteams ein zweites Mal liest. „CVE-2026-42354 – Critical SAML SSO Bypass." CVSS 9.1. Patchen Sie sofort. Invalidieren Sie alle Sitzungen. Rotieren Sie alle Geheimnisse. Kessler weiß, was das praktisch bedeutet: Sein Wochenende ist vorbei. Und er weiß auch, was es strategisch bedeutet: Die letzten drei Jahre, in denen er die SSO-Strategie als die größte IT-Modernisierung seiner Karriere verkauft hat, müssen kritisch hinterfragt werden.

Die Heinrich Werkzeugbau steht symptomatisch für den deutschen Mittelstand 2026: 36 SaaS-Tools mit Single Sign-On gegen Microsoft Entra ID, ein Identity-Stack als Rückgrat des digitalen Arbeitsplatzes, ein Patch-Management, das zwischen On-Prem-Servern und Cloud-Diensten oszilliert. Ein einziger Bug in einem einzigen dieser SaaS – Sentry – hat das Potenzial, mehrere Wochen Aufräumarbeiten zu verursachen, weil eine Komponente, die niemals als Identitätsanker gedacht war, durch Federation zum kritischen Trust-Knoten wurde. Dieser Artikel rekonstruiert, wie es so weit kommen konnte – und welche architektonischen Konsequenzen Mittelständler aus dem Vorfall ziehen sollten.

Wie Single Sign-On vom Komfortgewinn zum Konzentrationsrisiko wurde

Vor zehn Jahren hatten Unternehmen wie die Heinrich Werkzeugbau ein Passwort-Problem. 30 Anwendungen, 30 Logins, 30 vergessene Passwörter pro Monat – die IT-Hotline lief heiß, Mitarbeiter klebten Zettel an Monitore, Sicherheitsbeauftragte verzweifelten. Single Sign-On war die Antwort: Ein zentraler Identity Provider, eine starke Authentifizierung mit MFA, eine elegante Vertrauenskette zu allen verbundenen Diensten. Die Versprechen waren einleuchtend – weniger Phishing-Erfolge, weniger Passwort-Hygiene-Probleme, weniger Reibung. Microsoft, Okta, Google und Co. erfüllten diese Versprechen größtenteils auch. Phishing-Angriffe, die schlicht Passwörter abgreifen, sind heute deutlich seltener erfolgreich, weil hinter dem Passwort eine MFA-Anforderung liegt.

Der Effekt: SSO wurde zum Standard. Der EuroCloud-Branchenverband berichtet 2026, dass 84 Prozent der mittelständischen Unternehmen mindestens einen zentralen Identity Provider nutzen. In den meisten Fällen ist das Microsoft Entra ID, gefolgt von Okta und Google Workspace. Die Anzahl der angeschlossenen Anwendungen reicht typischerweise von 15 bis weit über 50. Bei Heinrich Werkzeugbau sind es 36: Microsoft 365, Atlassian, Salesforce, GitLab, AWS, Datadog, Sentry, Zendesk, DocuSign, Slack, Adobe, Jamf, ein halbes Dutzend Branchenanwendungen für CAD, ERP und Maschinendaten – die Liste hört nicht auf.

Genau diese Konzentration ist das, was die Sicherheitsforscherin Gemma Mudd 2024 als „SSO-Schmerzgrenze" beschrieben hat: Sobald die Zahl der hinter einer SSO-Identität versammelten Anwendungen 20 überschreitet, wird das Identity-Konto zum lohnenderen Angriffsziel als jede einzelne Anwendung – und ein Bug in einer der Anwendungen kann zum Hebel werden, mit dem Angreifer in alle anderen springen.

Die Architektur eines SSO-Vorfalls: Was bei Sentry passieren kann

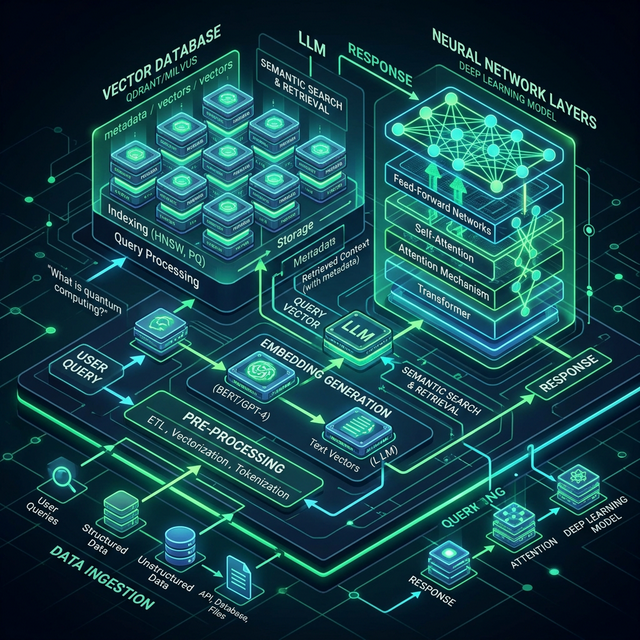

Um zu verstehen, warum CVE-2026-42354 mehr ist als „nur ein Bug in einem Logging-Tool", muss man die Vertrauensbeziehungen zwischen Service Providern und Identity Providern in einer modernen Mittelstands-IT verstehen.

SAML, das Protokoll, in dem die Sentry-Lücke steckt, baut auf einer einfachen Logik auf: Ein Service Provider (SP) – Sentry – vertraut einem Identity Provider (IdP) – im Fall von Heinrich Werkzeugbau Microsoft Entra ID. Wenn ein Mitarbeiter sich an Sentry anmelden will, leitet Sentry den Browser zu Entra ID. Entra ID prüft die Identität, sendet eine signierte XML-Assertion an Sentry zurück, Sentry prüft die Signatur und akzeptiert die Anmeldung. Soweit der Lehrbuch-Fall.

Was viele IT-Leiter nicht auf dem Schirm haben: Sentry ist – wie viele andere Service Provider – mehrmandantenfähig. Eine einzige Sentry-Instanz, ob als SaaS oder on-prem, kann mehrere Organisationen beherbergen, jede mit ihrem eigenen IdP. Auf sentry.io etwa können beliebige Personen kostenlose Organisationen anlegen und dort eigene SAML-IdPs konfigurieren. Im Normalfall ist das harmlos: Die Organisationen sind voneinander isoliert, und ein IdP der Organisation A kann keine Identitäten in Organisation B vortäuschen.

CVE-2026-42354 hat diese Isolation gebrochen. Konkret: Sentry hat zwar geprüft, ob die SAML-Signatur eines IdP gültig war, aber bei der finalen Verknüpfung der Assertion mit einem Benutzerkonto die Organisationsgrenze nicht durchgesetzt. Wenn ein Angreifer in seiner eigenen Sentry-Organisation einen IdP einrichtete und dort eine SAML-Assertion mit der E-Mail-Adresse eines Heinrich-Mitarbeiters ausstellte, akzeptierte Sentry diese Aussage – und meldete den Angreifer im Konto des Heinrich-Mitarbeiters an.

Praktisch gesprochen: Die ganze Sicherheit, die Heinrich Werkzeugbau in den eigenen Entra ID gesteckt hat – Conditional Access, MFA, Phishing-Resistenz, Identity Protection – war für Sentry irrelevant. Die SAML-Assertion kam aus einer fremden, vom Angreifer kontrollierten Quelle, und Sentry hat das schlicht geschluckt.

User Story: Andreas Kessler arbeitet das Wochenende durch

Zurück zu Heinrich Werkzeugbau am Samstagmorgen. Kessler hat sein Notfall-Drehbuch im Kopf, das er Anfang 2026 für genau solche Fälle aufgestellt hat. Erster Schritt: Sofort patchen. Sentry läuft bei Heinrich on-prem, weil die Geschäftsführung sensible Stack Traces aus den Steuerungssoftware-Komponenten der Maschinen nicht in eine US-Cloud spiegeln wollte. Kessler ruft sein Backup-Image hoch, fährt die Sentry-Instanz auf 26.4.1, prüft, dass alle Worker hochgekommen sind. Bis dahin – etwa 90 Minuten – ist Sentry für die Heinrich-Entwicklungsteams nicht erreichbar. In einem Familienunternehmen am Samstag ist das verkraftbar.

Zweiter Schritt: Sitzungen invalidieren. Hier zögert Kessler kurz. Wenn er alle aktiven SAML-Sitzungen erzwungen invalidiert, müssen sich am Montag etwa 60 Entwickler erneut anmelden – inklusive der Externen, die für Heinrich Software für die hauseigene Maschinen-Cloud entwickeln. Er entscheidet sich für die Invalidierung. Lieber Reibung am Montag als ein gestohlenes Konto am Sonntag.

Dritter Schritt: Audit-Logs prüfen. Kessler exportiert die SAML-Logs der letzten 30 Tage und schiebt sie in ein einfaches Python-Skript, das er sich vor sechs Monaten geschrieben hatte. Es scannt nach Login-Events, deren issuer-URL nicht zur konfigurierten Entra-ID-URL passt. Nach 20 Minuten ist das Skript durch. Drei Treffer. Kessler atmet kurz schwer aus, prüft sie einzeln. Alle drei sind harmlos: Test-Logins eines GitHub-Action-Bots, der vor einem Monat von einem alten zu einem neuen Konto migriert wurde. Erleichterung. Aber er weiß: Das Skript hätte zwei Wochen früher gelaufen sein müssen.

Vierter Schritt: Geheimnisse rotieren. Hier wird es schmerzhaft. Heinrichs Sentry-Issues enthalten – obwohl im Coding-Standard explizit verboten – immer wieder Stack Traces mit Database-Connection-Strings, JWT-Fragmenten und in einem Fall sogar einem Klartext-API-Key für einen Zahlungs-Provider. Letzterer ist seit dem Audit Anfang 2025 zwar nicht mehr in Verwendung, aber das Sentry-Archiv enthält ihn noch. Kessler erstellt eine Liste der vermutlich betroffenen Geheimnisse und setzt für Montag eine Krisensitzung mit den Teamleads an: Was wird wann rotiert, wer übernimmt was, welche Downtime ist akzeptabel?

Fünfter Schritt – der eigentlich wichtigste, aber heute nur Vorarbeit: Architektur-Review. Kessler öffnet eine leere Confluence-Seite und beginnt zu skizzieren, wie sein SSO-Stack zukünftig aussehen sollte, damit ein einziger Service-Provider-Bug nicht wieder das gesamte Wochenende kostet.

Die breitere Einordnung: Warum SSO-Bugs kein Einzelfall sind

CVE-2026-42354 ist nicht das erste Identity-Federation-Risiko, das in den vergangenen 18 Monaten öffentlich wurde – und es wird nicht das letzte sein. Eine kleine, aber repräsentative Auswahl der Vorfälle:

- Golden SAML, eine seit 2017 bekannte Angriffstechnik, in der Angreifer mit Zugriff auf den Signierschlüssel eines IdP beliebige Assertions erzeugen können. Der SolarWinds-Angriff Ende 2020 hat genau diese Technik im großen Stil genutzt – bis heute eine der am schwersten zu erkennenden Angriffsformen.

- Parser Differentials in Ruby-SAML, vom GitHub-Sicherheitsteam Anfang 2025 offengelegt: Verschiedene XML-Parser interpretieren dieselbe Assertion unterschiedlich, was Signature-Wrapping-Angriffe ermöglicht. Betroffen waren GitLab und mehrere SaaS-Anwendungen, die das Ruby-SAML-Gem nutzten.

- Forged-Token-Bugs in Fortinets FortiCloud-SSO, CVE-2025-59718/59719, die Anfang 2026 öffentlich wurden – ein Bypass, der jeden FortiGate-, FortiManager- und FortiAnalyzer-Zugang in einer FortiCloud-Föderation gefährdete.

- OIDC-Confused-Deputy-Bugs in mehreren Cloud-Authorization-Services, die im Laufe von 2025 still gepatcht wurden, weil sie unter Verschluss zwischen Anbietern und Forschern blieben.

Die Gemeinsamkeit aller dieser Vorfälle ist nicht die spezifische technische Ursache, sondern die strukturelle Folge: Wenn ein Identity-Federation-Bug zuschlägt, betrifft er nicht eine Anwendung, sondern alle hinter dem Federation-Knoten verbundenen Services gleichzeitig. Während ein klassischer Application-Bug einen klar abgegrenzten Schaden hat, wirkt ein Identity-Bug als Multiplikator. Das macht SSO-Komponenten zu attraktiveren Zielen, je mehr Anwendungen an sie geknüpft sind.

Diese Erkenntnis steht in einem Spannungsverhältnis zur betriebswirtschaftlichen Logik, die SSO ursprünglich attraktiv machte. Je mehr Anwendungen eine Organisation an ihren IdP angeschlossen hat, desto höher der Komfortgewinn – und desto höher gleichzeitig das Konzentrationsrisiko. Mittelständler stehen vor der Aufgabe, diese Kurve zu navigieren, ohne in eine der beiden Extremen zu kippen: weder zurück zu 36 separaten Passwortlisten noch in ein architektonisches Setup, in dem ein Sentry-Bug ein ganzes Wochenende kostet.

Handlungsempfehlungen: SSO-Architektur 2026 neu denken

Was Andreas Kessler am Montagmorgen seiner Geschäftsführung präsentieren wird – und was viele andere Mittelstands-IT-Leiter im Mai 2026 ähnlich präsentieren sollten – sind sechs konkrete Maßnahmen, die ein Identity-Federation-Stack robuster machen, ohne die SSO-Vorteile aufzugeben.

1. Tier-Klassifizierung der angeschlossenen Service Provider

Nicht jede Anwendung verdient denselben Vertrauensgrad. Bei Heinrich Werkzeugbau wird Kessler die 36 angeschlossenen SaaS in drei Tiers einteilen: Tier 0 (Kronjuwelen wie Active Directory, ERP, Maschinensteuerung-Cloud, Code-Repositories), Tier 1 (Geschäftskritisch, aber nicht existenzbedrohend bei Kompromittierung) und Tier 2 (Komfort-Tools, deren Verlust ärgerlich, aber verkraftbar ist). Tier 0 wird zukünftig zusätzlich zu SSO mit gerätegebundenen Hardware-Schlüsseln, hardwarebasiertem Phishing-resistenten MFA und Conditional-Access-Policies geschützt – und nicht über öffentliche Mehrmandanten-SaaS-Stränge.

2. Trennung von Identity- und Authorization-Layer

Eine zentrale Lehre aus CVE-2026-42354: Der Service Provider hatte die Authorization (welcher Benutzer ist das?) zu eng an die Authentication (kommt diese Assertion aus einer vertrauenswürdigen Quelle?) geknüpft. Eine Best Practice 2026 ist, in jedem Service Provider zusätzlich zur SAML-Authentifizierung eine zweite Authorization-Stufe einzuziehen – etwa über eine Just-in-Time-Provisioning-Logik, die ein Konto erst dann mit einer SSO-Identität verknüpft, wenn weitere Bedingungen erfüllt sind (Mitgliedschaft in einer spezifischen Entra-ID-Gruppe, gerätegebundene Identifizierung über Intune, IP-Range-Restriktion). Damit hätte CVE-2026-42354 zwar weiterhin einen Bug enthalten, aber keinen funktionierenden Angriff erlaubt.

3. Patch- und Vulnerability-Telemetrie über alle SSO-Anwendungen

Die meisten Mittelständler kennen ihre SaaS-Liste, aber nicht die Versionsstände im Detail – schon gar nicht in einer Form, die ein automatisiertes Vulnerability-Tracking erlaubt. Kessler wird ein zentrales Inventar aufsetzen, das für jeden seiner 36 angeschlossenen Service Provider Versionsstände, Patch-SLAs und CVE-Feeds bündelt. Das ist im Mittelstand 2026 kein Großprojekt mehr: Tools wie Wiz, Snyk, Datadog Cloud Security oder im Open-Source-Bereich Trivy und OSV-Scanner liefern die Bausteine. Was fehlt, ist meist die Verzahnung mit dem Identity-Inventar – also die Verbindung „Service Provider X hängt an unserer SSO und ist Tier 0".

4. Rotations-Bereitschaft als Disziplin

Jeder Service Provider, der Geheimnisse, Token oder Stack Traces persistiert, muss in einem getesteten Rotations-Playbook abgebildet sein. Das klingt nach einer Selbstverständlichkeit, ist es aber nicht: Eine 2025er Studie von Snyk zeigt, dass 67 Prozent der mittelständischen Unternehmen in DACH keine getesteten Geheimnis-Rotations-Prozeduren für ihre wichtigsten SaaS haben. Bei einem Vorfall wie CVE-2026-42354 entsteht damit der schmerzhafte Sekundärschaden: Der eigentliche Bug ist gepatcht, aber alle in der Vergangenheit über Sentry sichtbaren Geheimnisse sind potenziell kompromittiert. Wer keine Rotations-Routine hat, lebt mit einem permanent offenen Restrisiko.

5. Konsequente Nutzung von Phishing-resistenter MFA

Das BSI und die ENISA haben in ihrer Technical-Implementation-Guidance Anfang 2026 klargestellt: Multi-Faktor-Authentifizierung ist im Rahmen der NIS2-Pflichten praktisch immer angemessen – aber nicht jede MFA ist gleich. SMS-OTP und App-basiertes Push-MFA sind durch Adversary-in-the-Middle-Angriffe längst nicht mehr ausreichend. Phishing-resistente MFA – FIDO2-Schlüssel, Plattform-Authenticators, gerätegebundene Zertifikate – sind 2026 der Stand der Technik. Bei Heinrich Werkzeugbau setzt Kessler diese seit Anfang des Jahres flächendeckend für Tier-0-Zugänge ein. Die Kosten sind überschaubar, der Schutzgewinn enorm – und im Falle eines SAML-Federation-Bugs besonders relevant, weil Phishing-resistente MFA verhindert, dass ein gestohlenes Token überhaupt erst entsteht.

6. Zero-Trust-Prinzipien pragmatisch umsetzen

Zero Trust ist ein überstrapaziertes Buzzword, das im Kern aber eine sehr konkrete Frage stellt: Was passiert in einem Service Provider, wenn ein Token doch kompromittiert ist? In einer Zero-Trust-Architektur darf eine erfolgreiche SSO-Anmeldung nicht der einzige Schutz vor sensiblen Aktionen sein. Stattdessen werden Risiko-Signale (Standort, Gerätegesundheit, Verhaltensanomalien) kontinuierlich neu bewertet und können Zugriffe auch nachträglich entziehen. Im Mittelstand wird das selten in der Reinform umgesetzt, aber die Bausteine – Conditional Access in Entra ID, Risk-Based Authentication in Okta, IP-Allow-Listen in einzelnen SaaS – sind ohne Großprojekte verfügbar. Wer sie nutzt, reduziert die Reichweite eines Federation-Bugs auf wenige Minuten Schadensfenster.

Was die Geschäftsführung am Montag hören wird

Andreas Kessler weiß, dass seine Geschäftsführung Compliance und Wirtschaftlichkeit hören möchte, nicht Technik. Er strukturiert seine Argumentation deshalb in drei Kernpunkten:

Erstens, Compliance: Mit dem Inkrafttreten der NIS2-Audit-Phase im Mai 2026 und den ENISA-Klarstellungen zur „angemessenen Sicherheit" ist eine systematische Härtung des Identity-Stacks nicht mehr nur ein Best-Practice-Empfehlung, sondern ein Compliance-Erfordernis. Bei Bußgeldern bis 10 Millionen Euro oder zwei Prozent des Jahresumsatzes ist eine Investition in die SSO-Architektur unter ROI-Gesichtspunkten kaum diskutabel.

Zweitens, Wirtschaftlichkeit: Der Sentry-Vorfall hat Kessler ein Wochenende gekostet, etwa zwölf Stunden Senior-IT-Zeit, einen Tag Reibung in den Entwicklungsteams und einen ungeplanten Krisentermin. Ohne strukturelle Änderungen wird sich dieses Muster wiederholen – realistisch zwei- bis dreimal pro Jahr für die nächsten Jahre, weil die Forschungsdichte rund um Identity-Federation hoch bleibt. Die Investition in Tier-Klassifizierung, Patch-Telemetrie und Phishing-resistente MFA amortisiert sich allein durch eingesparte Vorfallskosten nach etwa 14 Monaten.

Drittens, Resilienz: Heinrich Werkzeugbau ist als Familienunternehmen in dritter Generation darauf angewiesen, dass eine Cyber-Krise nicht zur Existenzfrage wird. Die strukturelle Stärke gegenüber SSO-Vorfällen ist ein Resilienz-Wert, der sich in Versicherungsprämien, Lieferanten-Reputationen und Kundenverträgen niederschlägt – konkret in den Cybersecurity-Klauseln, die Großkunden seit der CRA-Inkraftsetzung 2026 routinemäßig in Lieferantenverträge schreiben.

Der Ausblick: Identity wird die nächste große Disziplin

Wenn man die Vorfälle der letzten 18 Monate auf einer Linie aufträgt – Golden SAML, Ruby-SAML, FortiCloud, jetzt Sentry – wird ein Trend sichtbar, der die Sicherheits-Disziplinen im Mittelstand neu sortieren wird. Bisher war Endpoint Security die operative Frontlinie und Cloud Security die strategische. Identity Security wurde als Subdisziplin behandelt, eine Frage der MFA-Konfiguration und der Conditional-Access-Policies. 2026 wird sie zur eigenständigen Disziplin, weil sie das Bindeglied zwischen allem anderen ist.

Was bedeutet das praktisch? Die Mittelständler, die in den kommenden zwölf Monaten ihre Identity-Architektur als eigenes Themenfeld behandeln – mit eigener Roadmap, eigenem Budget, eigenen Kennzahlen – werden 2027 deutlich resilienter dastehen als jene, die SSO weiterhin als IT-Komfort-Feature behandeln. Diese Mittelständler werden auch besser positioniert sein, um neue Technologien wie passkey-basierte Authentifizierung, dezentrale Identitäten und KI-gestützte Verhaltensanalysen pragmatisch einzusetzen, statt von ihnen überrollt zu werden.

Andreas Kessler wird seine Confluence-Skizze am Sonntagabend fertigstellen, am Montagmorgen mit der Geschäftsführung sprechen und – wenn alles gut läuft – am Mittwoch ein Budget für 2026 freibekommen, das einen Senior-Identity-Architekten und ein Tier-Inventar-Tool umfasst. Heinrich Werkzeugbau wird in zwölf Monaten eine spürbar widerstandsfähigere SSO-Architektur haben. Der nächste analoge Bug wird kommen – darüber gibt es keinen Zweifel. Aber er wird kein Wochenende kosten.

Wenn Sie als IT-Verantwortliche, Geschäftsführerin oder Sicherheitsbeauftragter ähnliche Fragen für Ihr Unternehmen klären wollen, unterstützen wir Sie bei pleXtec dabei, Ihre Identity-Federation-Architektur zu prüfen, Tier-Modelle zu entwickeln und konkrete Härtungspfade umzusetzen. Eine erste Standortbestimmung läuft typischerweise in vier Wochen und liefert eine priorisierte Roadmap, die mit Ihren Compliance-Anforderungen aus NIS2 und CRA verzahnt ist. Sprechen Sie uns an unter /kontakt oder informieren Sie sich über unsere Leistungen rund um Informationssicherheit und sicheres IT-Projektmanagement.

Single Sign-On ist nicht das Problem. Single Sign-On ohne die strukturellen Sicherungen, die ein Federation-Stack 2026 braucht, ist es. Der Unterschied zwischen den beiden trennt im Krisenfall ein verlorenes Wochenende von einem verlorenen Quartal.